«Голый король»

Плачевность ситуации, государственная власть, в лице первых лиц, начала понимать только после сливов секретной информации небезызвестным Сноуденом, он, является тем мальчиком, который указал пальчиком на очевидное.

И произнес сакральные слова, которые, наконец-то услышали руководители страны.

Что творится сейчас в профильных государственных структурах, профессионалы знают. Как всегда у нас, кампанейщина доходит до маразма, но «трясут» круто, грозят оргвыводами и посадками.

Больше ничего говорить на глобальные темы не буду, а то меня «понесет», как незабвенного Остапа. Перейду к конкретному примеру, надеюсь всем, даже не профессионалам, все станет очевидным.

Бизнес по-русски

Как-то на досуге наткнулся на статью в Комсомольской правде «В Россию поставляют ноутбуки-шпионы?», речь в ней шла о защищенном ноутбуке Getac А790 Тайваньской компании Getac Technology.

Вот этот «красавец»:

В статье говорилось о наличии на этом компьютере предустановленной программы Computrace LoJack, разработанной канадской фирмой Absolute Software. Утверждалось, что программа приходит в активированном виде и сразу пытается подключиться к серверам в Канаде. Кроме того фирма производитель стимулировала продавцов техники в России для предоставления ей форвардной информации о заказчиках данных защищенных компьютеров.

В заключении делался однозначный вывод о целевой акции потенциального противника и утверждалось, что данные компьютеры широко применяются в Российских вооруженных силах….

Прочитав статью в «Комсомолке» сразу вспомнил о материале трехлетней давности посвященной этой же программе на сайте rom.by: «BIOS-ный троян от Absolute Software». Там подробно описывался механизм размещения и работы в БИОС программного модуля этой программы, так что тема не нова.

Заинтересовавшись зашел на сайт разработчика программы и читаю, действительно,- программа посылает данные геолокации на удаленный сервер, имеет возможности удаленной блокировки компьютера и стирания информации с дисков по командам с серверов фирмы Absolute Software. Кроме этого возможен полный цикл удаленного менеджмента ноутбука начиная от обновления БИОС, установки, удаления любых программ и кончая переустановкой ОС. Официальное предназначение программы - предотвращение утечки данных и использования ноутбука в случае его кражи или потери.

Программная часть системы Computrace LoJack,состоит из двух модулей, первый прописывается в БИОС на этапе производства компьютера, а второй подгружается из сети в случае, если владелец компьютера решает воспользоваться программой Computrace LoJack. Причем этот сервис не бесплатен, нужно платить порядка $50 за годовую подписку на услуги фирмы Absolute Software.

Альтруизм не свойственен бизнесу, бесплатная активация платного сервиса говорит о том, что получаемая от этого выгода оправдывает финансовые затраты (бесплатно не значит «даром»). Кто платит за информацию думаю тоже понятно…

Взглянув на изображение защищенного ноутбука Getac А790 сразу вспомнил про виденный на площадке одного из заказчиков аналогичный серый ящик, он был задвинут в угол, весь в пыли, и похоже давно не использовался. Захотелось «пощупать» машинку самому и в следующий приход к этому заказчику сразу направился к заинтересовавшему меня пыльному ящику.

Открываю и не веру своим глазам, это не ноутбук Getac А790, судя по шильдику на лицевой панели, это Российский компьютер МВК-2, более того, на этикетке все данные о модели и производителе, где написано, что это изделие произведено фирмой «ИнфоПро» в 2010году. Кроме этого на ноутбуке красуется голографический стикер спецпроверки.

Для незнающих поясню, спецпроверка и специсследования это необходимые процедуры (и очень дорогостоящие) для того, чтобы техника появилась на секретных объектах и в войсках. После этих проверок техника считается безопасной с точки зрения утечек секретной и конфиденциальной информации и может использоваться на секретных и защищенных объектах.

Ящик заинтриговал и не включить его я просто не смог, руки сами потянулись к клавиатуре, включаю, на экране появляется заставка инициализации и сразу все становится на свои места, - классический вариант «бизнеса по русски».

Российская фирма, называющая себя разработчиком и изготовителем МВК-2 (ИнфоПро), даже не удосужилась прописать в БИОС собственную графическую заставку инициализации и на российском компьютере МВК -2 гордо высвечивается название: Getac А790.

Я не поленился и заснял это «чудо» на мобильник, вот ОНО.

Сразу стало еще интереснее, МВК-2 это вам не какой-то там «левый» Getac А790. МВК-2 это Мобильный Вычислительный Комплекс,- основной защищенный компьютер Вооруженных Сил России, отечественная разработка, в войсках их тысячи, если не десятки тысяч…

Ну, по поводу отечественной разработки и отечественной сборки мне стало все сразу понятно, а вот имеются ли там после специсследований и спецпроверки (о чем свидейтельствовал голографический стикер) программы фирмы Absolute Software мне было интересно. Воспользовавшись свободным временем, даже не спрашивая заказчика (каюсь, грешен) просканировал БИОС на наличие сигнатуры программы Computrace LoJack, которую взял из статьи на сайте rom.by. И не удивился, когда их там обнаружил. Инженеры ИнфоПро из БИОС своих компьютеров ничего не удалили, а все специальные исследования не выявили наличие в МВК-2 этой официальной «закладки».

Тупизна и наглость «производителя» поражает, есть официальные программы для сборки/разборки БИОС, можно любой модуль из БИОС удалить, либо вставить без проблем, что мешало специалистам ИнфоПро вставить собственную заставку для экрана и вырезать скандальный модуль из БИОС? Эту процедуру освоили все отечественные сборщики, она не уникальна…

«Паленые» чипы

К сожалению, машина не была подключена ни к Интернету ни к локальной сети, поэтому не удалось посмотреть сетевую активность на IP адресах, чтобы выяснить в каком состоянии находится сервис фирмы Absolute Software.

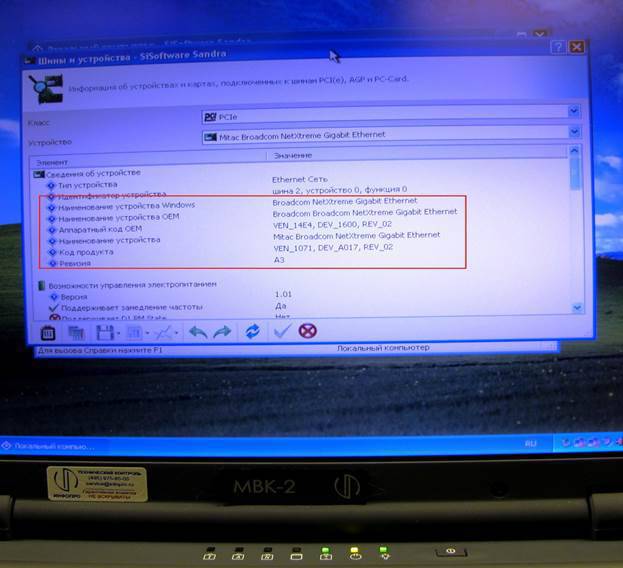

Единственное, что сделал, это сфотографировал экраны диспетчера устройств в программе Sandra, чтобы на досуге разобраться с аппаратурой внутри МВК-2. Было ощущение, что $50 баксов за активацию программы Computrace LoJack платится не просто так, в этой штуковине есть еще «чудеса».

Вот фото экрана заинтересовавшего меня конкретно:

Сетевые чипы фирмы Broadcom установленные в МВК-2 давно пользуются дурной славой, как потенциальные площадки для размещения закладок. По кодам производителя вышел на конкретную микросхему Broadcom BCM 5752.

У фирмы Broadcom целая линейка чипов серии ВСМ 57хх. Чипы этого семейства засветились на множестве хакерских сайтов, даже наш отечественный журнал «Хакер» как минимум дважды писал в прошлом году о закладках на этих чипах.

Была статья «Руткит в сетевухе: фантазии программиста о создании непобедимого руткита» и более конкретная новость со ссылкой на успешный эксплоит: «Руткит в сетевой карте». Так что чипы ВСМ 57хх хакеры используют для своих целей достаточно давно, это не секрет.

В чипах серии ВСМ 57хх имеется собственная флеш-память (можно подключить и дополнительно внешнюю флеш-память на выделенном SPI интерфейсе), собственная ОП, собственный RISC процессор.

Вот официальная блок схема микросхемы ВСМ 5752 примененной в МВК-2:

Фактически это компьютер в компьютере, причем программы, прошитые внутри его флеш-памяти, выполняются как на собственном встроенном RISC процессоре, так и на центральном процессоре вычислительной установки, во время инициализации системы (расширенный БИОС на периферийных контроллерах).

Согласно документации внутри микросхемы находится всего 16Кбайт флеш-памяти, но на внешнем интерфейсе можно разместить дополнительно до 8Мбайт программ и данных. Представляете сколько туда можно «напихать» всего?

В связке с программой Computrace LoJack такой сетевой чип может все, что угодно. Узнать содержимое флеш-памяти этого чипа можно только на инструментальном стенде, да и то не факт, что это получится. У меня опять начался приступ шпиономании, но уже не виртуальной, а сетевой.

Строгость законов и необязательность их исполнения

Пристально вглядываюсь в блок-схему чипа, можно сказать сверлю ее взглядом, и наконец, до меня доходит, - TPM Security Core – это же ТРМ модуль!, смотрю в документацию и точно, именно в чипе ВСМ 5752 из этого семейства имеется встроенный ТРМ модуль стандарта 1.2, подключенный к LPC интерфейсу.

Наличие ТРМ модуля в Российском защищенном компьютере это нонсенс, законодательно запрещено даже ввозить технику с такими модулями, а использование их в военной технике, это вообще подсудное дело. Единственный вариант, чип может присутствовать на плате, но должен быть физически отключен на этапе производства и быть в неработоспособном (обесточенном) состоянии.

Формально запрет основан на использовании в этих ТРМ модулях криптографических алгоритмов зарубежной разработки. Истинная же причина запрета, в том, что ТРМ модули это средство генерации и хранения ключей шифрования и паролей имеющих в корне цепочки доверия уникальный для каждого чипа ключ (PRIVEK), который является корневым ключом шифрования по RSA алгоритму (его секретной частью).

Этот ключ знают производители чипа, и по идее никто более. Но все производители крипто-средств в обязательном порядке имеют контакты со спец-службами, думаю не нужно объяснять у кого будут храниться дубликаты этих ключей?

Знание корневого ключа для конкретного ТРМ модуля позволяет расшифровать содержимое памяти ТРМ модуля и кроме того, всегда точно локализовать место конкретной вычислительной установки в сетевом пространстве.

Захотелось проверить наличие активности ТРМ модуля на МВК-2, сделать это просто, для этого есть две возможности. В системных ASPI таблицах есть специальный объект, описывающий наличие ТРМ модуля, но это только отметка в памяти. Устройство может присутствовать, а записи в таблицах о его наличии может и не быть.

Так что этот метод недостаточно надежен, если записей в системных таблицах нет, ОС его тоже не увидит.

Второй способ гораздо надежнее, любое устройство взаимодействует с остальными компонентами вычислительной системы через регистры, если эти регистры активны (их можно читать и в них писать информацию) то устройство работоспособно. По идее отключенный в условиях производства ТРМ модуль не имет работоспособных регистров. Проверить это просто, все регистры ТРМ модуля стандарта 1.2 находятся на системной шине в фиксированном адресном пространстве 0FED4_0000h - 0FED4_FFFFh, это не я придумал, так написано в стандарте.

Снова включая исследуемый МВК-2 я уже имел под рукой программу для просмотра регистров на системной шине (собственного производства естественно), и совсем не удивился обнаружив активность ТРМ модуля.

Что получается если не исполнять законы

Ожидаемый результат подтвердился, регистры ТРМ модуля были в рабочем состоянии, соответственно чип ТРМ модуля никто не отключал. Только вот информация в регистрах не соответствовала спецификации. В одном из активных регистров обнаружились Скан-Коды нажатий клавиатуры…

Было похоже, что информация о скан-коде последней нажатой клавиши запоминается в регистрах ТРМ модуля, а это уже напоминало то, что на профессиональном языке называется аппаратная закладка,- кейлоггер.

Возможно ли такое, - вполне, поскольку контроллер клавиатуры и ТРМ модуль расположены на одном интерфейсе – LPC и этот интерфейс выполнен по схеме последовательного соединения всех устройств подключенных к нему. Фактически ТРМ модуль был превращен в сниффер, слушающий шину и запоминающий в своих регистрах информацию с клавиатуры. Таким образом, хакерские технологии, уже более года обсуждаемые на профессиональных форумах, теперь образно говоря, на службе какой-то спецслужбы.

Аппаратный кейлоггер в МВК-2 это «круто», могу ли я ошибаться, - конечно, поскольку это предварительный результат внешнего исследования. Если бы удалось залезть внутрь этой машинки, то можно это либо доказать, либо опровергнуть, в любом случае нужно разбираться, но у меня такой возможности нет.

Закономерный вопрос, а может кто уже разбирался и пришел к заключению что все нормально,- работать можно?

Сомневаюсь, специалисты которые не в состоянии поменять заставку в БИОС, не знающие про закладку в БИОС программы Computrace LoJack врядли даже знают что либо о ТРМ модулях, не говоря уж о том, чтобы разбираться в их спецификациях.

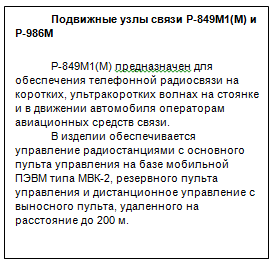

Так что эта непроверенная техника продолжает поступать в Россию под гордым именем «Мобильный Вычислительный Комплекс МВК-2» и несет на своем борту и явную закладку в БИОС и аппаратный кейлоггер в сетевом чипе. А этими комплексами комплектуются очень важные объекты и изделия, вот один из примеров, скачанный из Интернет:

Государственная тайна как товар

И в заключении, все-таки не удержусь от глобальных обобщений, они печальны.

В нашей стране безопасность превратилась в товар, которым торгует, кто ни попадя. Чтобы не быть голословным, приведу конкретный скриншот сайта одного из многочисленных посредников, зарабатывающих на гостайне:

Особенно умиляет откровенность формулировок текста на сайте, типа «Возможность купить лицензию ФСБ на криптографию», она подчеркнута на скриншоте красным. И это не оговорка, это еще раз проскочила «Голая правда» о «Голом короле».

То, о чем давно уже болтают в курилках, (что сотрудники 8центра ФСБ превратили выдачу лицензий в «бизнес по русски»), нашло вот такое наглядное, независимое, публичное подтверждение.

Грустно, господа…

P.S Не подумайте только, что об этой ситуации не знает власть, отнюдь.

Уже более года тому назад, обо всем, что здесь писалось докладывалось в очень «высоких кабинетах», в частности об этом информирован вице премьер Д. Рогозин.

Результат нулевой, а вот я после этого получил проблемы, но как говорится, мир не без честных и порядочных людей, пронесло.

Информация